De managed services van EnBITCon in een oogopslag

Krijg hier een direct overzicht van onze managed services voor uw bedrijf.

Het DNS (Domain Name System) dient vaak als toegangspoort voor aanvallers. Door het wijdverbreide gebruik en het hoge verkeersvolume is het voor aanvallers gemakkelijk om hun activiteiten te verbergen. Bedreigingsonderzoekers van Palo Alto Networks' Unit 42 hebben ontdekt dat 80 procent van de malwarevarianten DNS gebruiken om command-and-control (C2) activiteiten te initiëren. Aanvallers misbruiken DNS op verschillende manieren om malware te injecteren en gegevens te exfiltreren. Beveiligingsteams hebben vaak geen inzicht in deze processen. Daardoor zijn ze niet in staat effectieve verdedigingsmaatregelen te nemen. Huidige benaderingen verwaarlozen automatisering, overspoelen teams vaak letterlijk met ongecoördineerde gegevens van verschillende puntoplossingen of vereisen wijzigingen in de DNS-infrastructuur die niet alleen gemakkelijk te omzeilen zijn, maar ook voortdurend onderhoud vergen. Het is de hoogste tijd om het DNS-verkeer weer onder controle te krijgen.

Het DNS (Domain Name System) dient vaak als toegangspoort voor aanvallers. Door het wijdverbreide gebruik en het hoge verkeersvolume is het voor aanvallers gemakkelijk om hun activiteiten te verbergen. Bedreigingsonderzoekers van Palo Alto Networks' Unit 42 hebben ontdekt dat 80 procent van de malwarevarianten DNS gebruiken om command-and-control (C2) activiteiten te initiëren. Aanvallers misbruiken DNS op verschillende manieren om malware te injecteren en gegevens te exfiltreren. Beveiligingsteams hebben vaak geen inzicht in deze processen. Daardoor zijn ze niet in staat effectieve verdedigingsmaatregelen te nemen. Huidige benaderingen verwaarlozen automatisering, overspoelen teams vaak letterlijk met ongecoördineerde gegevens van verschillende puntoplossingen of vereisen wijzigingen in de DNS-infrastructuur die niet alleen gemakkelijk te omzeilen zijn, maar ook voortdurend onderhoud vergen. Het is de hoogste tijd om het DNS-verkeer weer onder controle te krijgen.

Het DNS (Domain Name System) dient vaak als toegangspoort voor aanvallers. Door het wijdverbreide gebruik en het hoge verkeersvolume is het voor aanvallers gemakkelijk om hun activiteiten te verbergen. Bedreigingsonderzoekers van Palo Alto Networks' Unit 42 hebben ontdekt dat 80 procent van de malwarevarianten DNS gebruiken om command-and-control (C2) activiteiten te initiëren. Aanvallers misbruiken DNS op verschillende manieren om malware te injecteren en gegevens te exfiltreren. Beveiligingsteams hebben vaak geen inzicht in deze processen. Daardoor zijn ze niet in staat effectieve verdedigingsmaatregelen te nemen. Huidige benaderingen verwaarlozen automatisering, overspoelen teams vaak letterlijk met ongecoördineerde gegevens van verschillende puntoplossingen of vereisen wijzigingen in de DNS-infrastructuur die niet alleen gemakkelijk te omzeilen zijn, maar ook voortdurend onderhoud vergen. Het is de hoogste tijd om het DNS-verkeer weer onder controle te krijgen.

Het DNS (Domain Name System) dient vaak als toegangspoort voor aanvallers. Door het wijdverbreide gebruik en het hoge verkeersvolume is het voor aanvallers gemakkelijk om hun activiteiten te verbergen. Bedreigingsonderzoekers van Palo Alto Networks' Unit 42 hebben ontdekt dat 80 procent van de malwarevarianten DNS gebruiken om command-and-control (C2) activiteiten te initiëren. Aanvallers misbruiken DNS op verschillende manieren om malware te injecteren en gegevens te exfiltreren. Beveiligingsteams hebben vaak geen inzicht in deze processen. Daardoor zijn ze niet in staat effectieve verdedigingsmaatregelen te nemen. Huidige benaderingen verwaarlozen automatisering, overspoelen teams vaak letterlijk met ongecoördineerde gegevens van verschillende puntoplossingen of vereisen wijzigingen in de DNS-infrastructuur die niet alleen gemakkelijk te omzeilen zijn, maar ook voortdurend onderhoud vergen. Het is de hoogste tijd om het DNS-verkeer weer onder controle te krijgen.

Het DNS (Domain Name System) dient vaak als toegangspoort voor aanvallers. Door het wijdverbreide gebruik en het hoge verkeersvolume is het voor aanvallers gemakkelijk om hun activiteiten te verbergen. Bedreigingsonderzoekers van Palo Alto Networks' Unit 42 hebben ontdekt dat 80 procent van de malwarevarianten DNS gebruiken om command-and-control (C2) activiteiten te initiëren. Aanvallers misbruiken DNS op verschillende manieren om malware te injecteren en gegevens te exfiltreren. Beveiligingsteams hebben vaak geen inzicht in deze processen. Daardoor zijn ze niet in staat effectieve verdedigingsmaatregelen te nemen. Huidige benaderingen verwaarlozen automatisering, overspoelen teams vaak letterlijk met ongecoördineerde gegevens van verschillende puntoplossingen of vereisen wijzigingen in de DNS-infrastructuur die niet alleen gemakkelijk te omzeilen zijn, maar ook voortdurend onderhoud vergen. Het is de hoogste tijd om het DNS-verkeer weer onder controle te krijgen.

Het DNS (Domain Name System) dient vaak als toegangspoort voor aanvallers. Door het wijdverbreide gebruik en het hoge verkeersvolume is het voor aanvallers gemakkelijk om hun activiteiten te verbergen. Bedreigingsonderzoekers van Palo Alto Networks' Unit 42 hebben ontdekt dat 80 procent van de malwarevarianten DNS gebruiken om command-and-control (C2) activiteiten te initiëren. Aanvallers misbruiken DNS op verschillende manieren om malware te injecteren en gegevens te exfiltreren. Beveiligingsteams hebben vaak geen inzicht in deze processen. Daardoor zijn ze niet in staat effectieve verdedigingsmaatregelen te nemen. Huidige benaderingen verwaarlozen automatisering, overspoelen teams vaak letterlijk met ongecoördineerde gegevens van verschillende puntoplossingen of vereisen wijzigingen in de DNS-infrastructuur die niet alleen gemakkelijk te omzeilen zijn, maar ook voortdurend onderhoud vergen. Het is de hoogste tijd om het DNS-verkeer weer onder controle te krijgen.

Het DNS (Domain Name System) dient vaak als toegangspoort voor aanvallers. Door het wijdverbreide gebruik en het hoge verkeersvolume is het voor aanvallers gemakkelijk om hun activiteiten te verbergen. Bedreigingsonderzoekers van Palo Alto Networks' Unit 42 hebben ontdekt dat 80 procent van de malwarevarianten DNS gebruiken om command-and-control (C2) activiteiten te initiëren. Aanvallers misbruiken DNS op verschillende manieren om malware te injecteren en gegevens te exfiltreren. Beveiligingsteams hebben vaak geen inzicht in deze processen. Daardoor zijn ze niet in staat effectieve verdedigingsmaatregelen te nemen. Huidige benaderingen verwaarlozen automatisering, overspoelen teams vaak letterlijk met ongecoördineerde gegevens van verschillende puntoplossingen of vereisen wijzigingen in de DNS-infrastructuur die niet alleen gemakkelijk te omzeilen zijn, maar ook voortdurend onderhoud vergen. Het is de hoogste tijd om het DNS-verkeer weer onder controle te krijgen.

Het DNS (Domain Name System) dient vaak als toegangspoort voor aanvallers. Door het wijdverbreide gebruik en het hoge verkeersvolume is het voor aanvallers gemakkelijk om hun activiteiten te verbergen. Bedreigingsonderzoekers van Palo Alto Networks' Unit 42 hebben ontdekt dat 80 procent van de malwarevarianten DNS gebruiken om command-and-control (C2) activiteiten te initiëren. Aanvallers misbruiken DNS op verschillende manieren om malware te injecteren en gegevens te exfiltreren. Beveiligingsteams hebben vaak geen inzicht in deze processen. Daardoor zijn ze niet in staat effectieve verdedigingsmaatregelen te nemen. Huidige benaderingen verwaarlozen automatisering, overspoelen teams vaak letterlijk met ongecoördineerde gegevens van verschillende puntoplossingen of vereisen wijzigingen in de DNS-infrastructuur die niet alleen gemakkelijk te omzeilen zijn, maar ook voortdurend onderhoud vergen. Het is de hoogste tijd om het DNS-verkeer weer onder controle te krijgen.

Het DNS (Domain Name System) dient vaak als toegangspoort voor aanvallers. Door het wijdverbreide gebruik en het hoge verkeersvolume is het voor aanvallers gemakkelijk om hun activiteiten te verbergen. Bedreigingsonderzoekers van Palo Alto Networks' Unit 42 hebben ontdekt dat 80 procent van de malwarevarianten DNS gebruiken om command-and-control (C2) activiteiten te initiëren. Aanvallers misbruiken DNS op verschillende manieren om malware te injecteren en gegevens te exfiltreren. Beveiligingsteams hebben vaak geen inzicht in deze processen. Daardoor zijn ze niet in staat effectieve verdedigingsmaatregelen te nemen. Huidige benaderingen verwaarlozen automatisering, overspoelen teams vaak letterlijk met ongecoördineerde gegevens van verschillende puntoplossingen of vereisen wijzigingen in de DNS-infrastructuur die niet alleen gemakkelijk te omzeilen zijn, maar ook voortdurend onderhoud vergen. Het is de hoogste tijd om het DNS-verkeer weer onder controle te krijgen.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

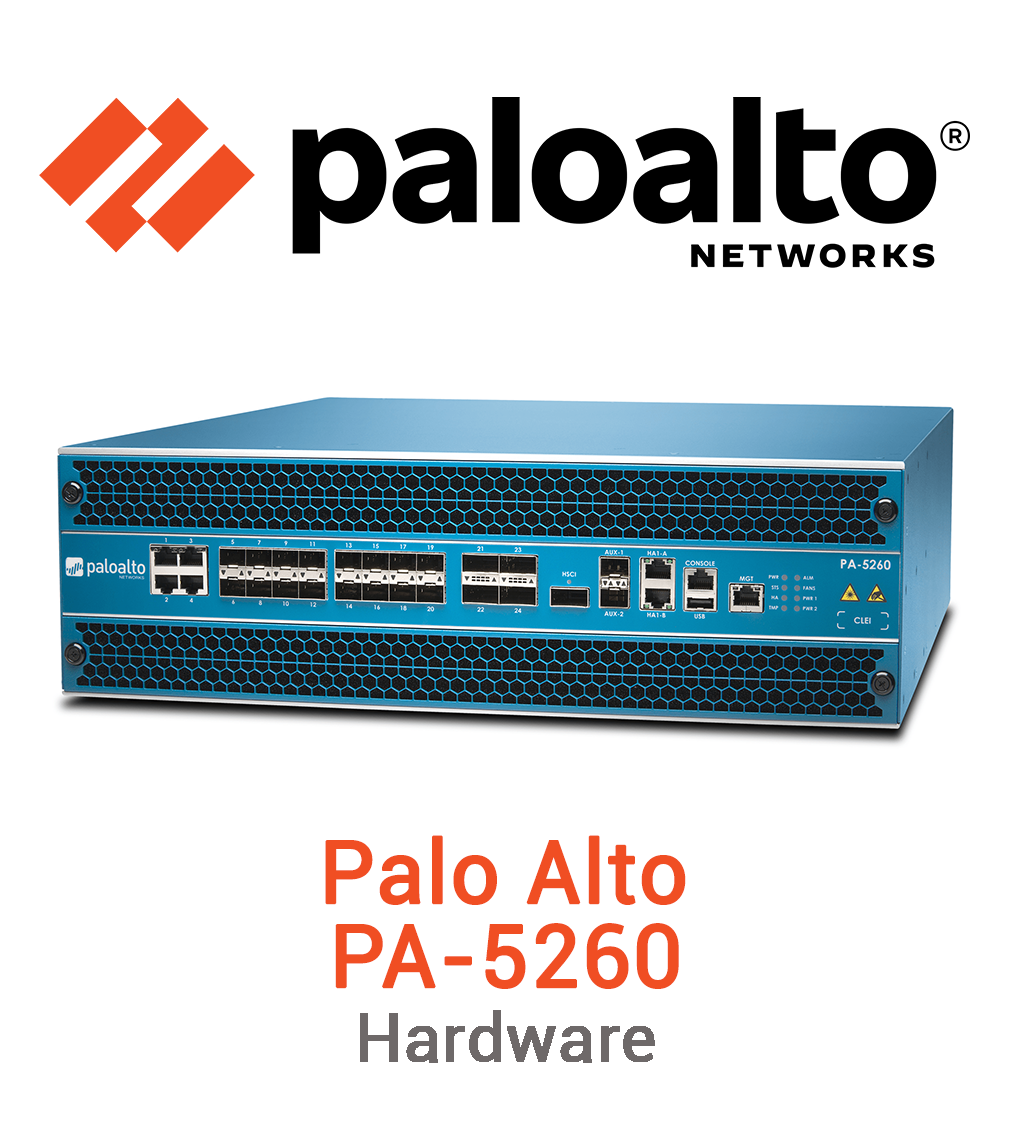

De PA-5200-serie ML-aangedreven NGFW's uit de PA-5200-serie van Palo Alto Networks, waaronder de PA-5280, PA-5260, PA-5250 en PA-5220, zijn perfect voor gebruik in snelle datacenters, internetgateways en serviceproviders. De PA-5200-serie levert een doorvoersnelheid tot 64 Gbps door middel van speciale verwerking en opslag voor de essentiële functionele gebieden van netwerken, beveiliging, bescherming tegen bedreigingen en beheer.

Hoogtepunten:

- s Werelds eerste op ML gebaseerde NGFW

- Elf keer leider in het Gartner Magic Quadrant voor netwerkfirewalls

- Leider in het rapport "The Forrester Wave: Enterprise Firewalls", Q4 2022

- 5G-native beveiligingsmogelijkheden voor 5G-transformatie door serviceproviders en ondernemingen en multi-access edge computing (MEC)

- Breidt zichtbaarheid en beveiliging uit naar alle apparaten op het netwerk, inclusief onbeheerde IoT-apparaten, zonder extra sensoren

- Ondersteunt hoge beschikbaarheid met actieve/actieve en actieve/passieve modus

- Biedt beveiligingsdiensten met voorspelbare prestaties

- Ondersteunt gecentraliseerd beheer met Panorama netwerkbeveiligingsbeheer

- Maakt gebruik van Strata™ Cloud Manager om investeringen in beveiliging volledig te benutten en onderbreking van de bedrijfsvoering te voorkomen

Met de eerste ML-ondersteunde next-generation firewall (NGFW) kun je je verdedigen tegen voorheen onbekende bedreigingen. U profiteert van uitgebreide inzichten in en end-to-end bescherming voor uw gehele IT-omgeving - inclusief IoT-apparaten - en voorkomt bedieningsfouten met geautomatiseerde beleidsaanbevelingen. De PA-5200 serie maakt gebruik van het PAN-OS® besturingssysteem, zoals alle NGFW's van Palo Alto Networks. PAN-OS classificeert al het netwerkverkeer (inclusief alle toepassingsgegevens toepassingsgegevens, bedreigingen en legitieme inhoud) en wijst vervolgens de individuele pakketten toe aan een gebruiker, ongeacht locatie of apparaattype. Afhankelijk van de toepassingen, inhoud en gebruikers (d.w.z. de factoren die relevant zijn voor uw bedrijf) wordt vervolgens besloten welk beveiligingsbeleid moet worden toegepast. Dit versterkt de beveiliging en versnelt effectieve reacties op beveiligingsincidenten.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

De PA-5200-serie ML-aangedreven NGFW's uit de PA-5200-serie van Palo Alto Networks, waaronder de PA-5280, PA-5260, PA-5250 en PA-5220, zijn perfect voor gebruik in snelle datacenters, internetgateways en serviceproviders. De PA-5200-serie levert een doorvoersnelheid tot 64 Gbps door middel van speciale verwerking en opslag voor de essentiële functionele gebieden van netwerken, beveiliging, bescherming tegen bedreigingen en beheer.

Hoogtepunten:

- s Werelds eerste op ML gebaseerde NGFW

- Elf keer leider in het Gartner Magic Quadrant voor netwerkfirewalls

- Leider in het rapport "The Forrester Wave: Enterprise Firewalls", Q4 2022

- 5G-native beveiligingsmogelijkheden voor 5G-transformatie door serviceproviders en ondernemingen en multi-access edge computing (MEC)

- Breidt zichtbaarheid en beveiliging uit naar alle apparaten op het netwerk, inclusief onbeheerde IoT-apparaten, zonder extra sensoren

- Ondersteunt hoge beschikbaarheid met actieve/actieve en actieve/passieve modus

- Biedt beveiligingsdiensten met voorspelbare prestaties

- Ondersteunt gecentraliseerd beheer met Panorama netwerkbeveiligingsbeheer

- Maakt gebruik van Strata™ Cloud Manager om investeringen in beveiliging volledig te benutten en onderbreking van de bedrijfsvoering te voorkomen

Met de eerste ML-ondersteunde next-generation firewall (NGFW) kun je je verdedigen tegen voorheen onbekende bedreigingen. U profiteert van uitgebreide inzichten in en end-to-end bescherming voor uw gehele IT-omgeving - inclusief IoT-apparaten - en voorkomt bedieningsfouten met geautomatiseerde beleidsaanbevelingen. De PA-5200 serie maakt gebruik van het PAN-OS® besturingssysteem, zoals alle NGFW's van Palo Alto Networks. PAN-OS classificeert al het netwerkverkeer (inclusief alle toepassingsgegevens toepassingsgegevens, bedreigingen en legitieme inhoud) en wijst vervolgens de individuele pakketten toe aan een gebruiker, ongeacht locatie of apparaattype. Afhankelijk van de toepassingen, inhoud en gebruikers (d.w.z. de factoren die relevant zijn voor uw bedrijf) wordt vervolgens besloten welk beveiligingsbeleid moet worden toegepast. Dit versterkt de beveiliging en versnelt effectieve reacties op beveiligingsincidenten.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

De PA-5200-serie ML-aangedreven NGFW's uit de PA-5200-serie van Palo Alto Networks, waaronder de PA-5280, PA-5260, PA-5250 en PA-5220, zijn perfect voor gebruik in snelle datacenters, internetgateways en serviceproviders. De PA-5200-serie levert een doorvoersnelheid tot 64 Gbps door middel van speciale verwerking en opslag voor de essentiële functionele gebieden van netwerken, beveiliging, bescherming tegen bedreigingen en beheer.

Hoogtepunten:

- s Werelds eerste op ML gebaseerde NGFW

- Elf keer leider in het Gartner Magic Quadrant voor netwerkfirewalls

- Leider in het rapport "The Forrester Wave: Enterprise Firewalls", Q4 2022

- 5G-native beveiligingsmogelijkheden voor 5G-transformatie door serviceproviders en ondernemingen en multi-access edge computing (MEC)

- Breidt zichtbaarheid en beveiliging uit naar alle apparaten op het netwerk, inclusief onbeheerde IoT-apparaten, zonder extra sensoren

- Ondersteunt hoge beschikbaarheid met actieve/actieve en actieve/passieve modus

- Biedt beveiligingsdiensten met voorspelbare prestaties

- Ondersteunt gecentraliseerd beheer met Panorama netwerkbeveiligingsbeheer

- Maakt gebruik van Strata™ Cloud Manager om investeringen in beveiliging volledig te benutten en onderbreking van de bedrijfsvoering te voorkomen

Met de eerste ML-ondersteunde next-generation firewall (NGFW) kun je je verdedigen tegen voorheen onbekende bedreigingen. U profiteert van uitgebreide inzichten in en end-to-end bescherming voor uw gehele IT-omgeving - inclusief IoT-apparaten - en voorkomt bedieningsfouten met geautomatiseerde beleidsaanbevelingen. De PA-5200 serie maakt gebruik van het PAN-OS® besturingssysteem, zoals alle NGFW's van Palo Alto Networks. PAN-OS classificeert al het netwerkverkeer (inclusief alle toepassingsgegevens toepassingsgegevens, bedreigingen en legitieme inhoud) en wijst vervolgens de individuele pakketten toe aan een gebruiker, ongeacht locatie of apparaattype. Afhankelijk van de toepassingen, inhoud en gebruikers (d.w.z. de factoren die relevant zijn voor uw bedrijf) wordt vervolgens besloten welk beveiligingsbeleid moet worden toegepast. Dit versterkt de beveiliging en versnelt effectieve reacties op beveiligingsincidenten.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

De PA-5200-serie ML-aangedreven NGFW's uit de PA-5200-serie van Palo Alto Networks, waaronder de PA-5280, PA-5260, PA-5250 en PA-5220, zijn perfect voor gebruik in snelle datacenters, internetgateways en serviceproviders. De PA-5200-serie levert een doorvoersnelheid tot 64 Gbps door middel van speciale verwerking en opslag voor de essentiële functionele gebieden van netwerken, beveiliging, bescherming tegen bedreigingen en beheer.

Hoogtepunten:

- s Werelds eerste op ML gebaseerde NGFW

- Elf keer leider in het Gartner Magic Quadrant voor netwerkfirewalls

- Leider in het rapport "The Forrester Wave: Enterprise Firewalls", Q4 2022

- 5G-native beveiligingsmogelijkheden voor 5G-transformatie door serviceproviders en ondernemingen en multi-access edge computing (MEC)

- Breidt zichtbaarheid en beveiliging uit naar alle apparaten op het netwerk, inclusief onbeheerde IoT-apparaten, zonder extra sensoren

- Ondersteunt hoge beschikbaarheid met actieve/actieve en actieve/passieve modus

- Biedt beveiligingsdiensten met voorspelbare prestaties

- Ondersteunt gecentraliseerd beheer met Panorama netwerkbeveiligingsbeheer

- Maakt gebruik van Strata™ Cloud Manager om investeringen in beveiliging volledig te benutten en onderbreking van de bedrijfsvoering te voorkomen

Met de eerste ML-ondersteunde next-generation firewall (NGFW) kun je je verdedigen tegen voorheen onbekende bedreigingen. U profiteert van uitgebreide inzichten in en end-to-end bescherming voor uw gehele IT-omgeving - inclusief IoT-apparaten - en voorkomt bedieningsfouten met geautomatiseerde beleidsaanbevelingen. De PA-5200 serie maakt gebruik van het PAN-OS® besturingssysteem, zoals alle NGFW's van Palo Alto Networks. PAN-OS classificeert al het netwerkverkeer (inclusief alle toepassingsgegevens toepassingsgegevens, bedreigingen en legitieme inhoud) en wijst vervolgens de individuele pakketten toe aan een gebruiker, ongeacht locatie of apparaattype. Afhankelijk van de toepassingen, inhoud en gebruikers (d.w.z. de factoren die relevant zijn voor uw bedrijf) wordt vervolgens besloten welk beveiligingsbeleid moet worden toegepast. Dit versterkt de beveiliging en versnelt effectieve reacties op beveiligingsincidenten.

Het DNS (Domain Name System) dient vaak als toegangspoort voor aanvallers. Door het wijdverbreide gebruik en het hoge verkeersvolume is het voor aanvallers gemakkelijk om hun activiteiten te verbergen. Bedreigingsonderzoekers van Palo Alto Networks' Unit 42 hebben ontdekt dat 80 procent van de malwarevarianten DNS gebruiken om command-and-control (C2) activiteiten te initiëren. Aanvallers misbruiken DNS op verschillende manieren om malware te injecteren en gegevens te exfiltreren. Beveiligingsteams hebben vaak geen inzicht in deze processen. Daardoor zijn ze niet in staat effectieve verdedigingsmaatregelen te nemen. Huidige benaderingen verwaarlozen automatisering, overspoelen teams vaak letterlijk met ongecoördineerde gegevens van verschillende puntoplossingen of vereisen wijzigingen in de DNS-infrastructuur die niet alleen gemakkelijk te omzeilen zijn, maar ook voortdurend onderhoud vergen. Het is de hoogste tijd om het DNS-verkeer weer onder controle te krijgen.

Het DNS (Domain Name System) dient vaak als toegangspoort voor aanvallers. Door het wijdverbreide gebruik en het hoge verkeersvolume is het voor aanvallers gemakkelijk om hun activiteiten te verbergen. Bedreigingsonderzoekers van Palo Alto Networks' Unit 42 hebben ontdekt dat 80 procent van de malwarevarianten DNS gebruiken om command-and-control (C2) activiteiten te initiëren. Aanvallers misbruiken DNS op verschillende manieren om malware te injecteren en gegevens te exfiltreren. Beveiligingsteams hebben vaak geen inzicht in deze processen. Daardoor zijn ze niet in staat effectieve verdedigingsmaatregelen te nemen. Huidige benaderingen verwaarlozen automatisering, overspoelen teams vaak letterlijk met ongecoördineerde gegevens van verschillende puntoplossingen of vereisen wijzigingen in de DNS-infrastructuur die niet alleen gemakkelijk te omzeilen zijn, maar ook voortdurend onderhoud vergen. Het is de hoogste tijd om het DNS-verkeer weer onder controle te krijgen.

Het DNS (Domain Name System) dient vaak als toegangspoort voor aanvallers. Door het wijdverbreide gebruik en het hoge verkeersvolume is het voor aanvallers gemakkelijk om hun activiteiten te verbergen. Bedreigingsonderzoekers van Palo Alto Networks' Unit 42 hebben ontdekt dat 80 procent van de malwarevarianten DNS gebruiken om command-and-control (C2) activiteiten te initiëren. Aanvallers misbruiken DNS op verschillende manieren om malware te injecteren en gegevens te exfiltreren. Beveiligingsteams hebben vaak geen inzicht in deze processen. Daardoor zijn ze niet in staat effectieve verdedigingsmaatregelen te nemen. Huidige benaderingen verwaarlozen automatisering, overspoelen teams vaak letterlijk met ongecoördineerde gegevens van verschillende puntoplossingen of vereisen wijzigingen in de DNS-infrastructuur die niet alleen gemakkelijk te omzeilen zijn, maar ook voortdurend onderhoud vergen. Het is de hoogste tijd om het DNS-verkeer weer onder controle te krijgen.