Onze sterke fabrikanten

Al onze vermelde fabrikanten hebben één ding gemeen: ze werken oplossingsgericht!

Wij bieden u dus niet één oplossing - maar de oplossing die bij uw eisen en uw bedrijf past!

Sophos - Beveiligingsstandaard voor verschillende locaties

Sophos is een wereldwijde leider in cyberbeveiligingsoplossingen en biedt innovatieve technologieën om bedrijven en particulieren te beschermen tegen online bedreigingen. Sophos-oplossingen omvatten firewalls, endpointbeveiliging, e-mailbeveiliging en meer.

Een van de unieke kenmerken van Sophos is de integratie van kunstmatige intelligentie en machine learning in veel van zijn beveiligingsoplossingen. Dit maakt het mogelijk om bedreigingen snel en nauwkeurig op te sporen en te bestrijden voordat ze schade kunnen aanrichten.

Fortinet - Specialisten in gegevensbeveiliging

Fortinet biedt naadloze bescherming over het gehele aanvalsoppervlak en voldoet tegelijkertijd aan de steeds hogere prestatie-eisen van grenzeloze netwerken. De Fortinet Security Fabric architectuur biedt compromisloze beveiliging om zelfs de meest kritische uitdagingen aan te pakken, of het nu gaat om netwerk-, applicatie-, cloud- of mobiele omgevingen.

Palo Alto Networks: innovatieve oplossingen voor cyberbeveiliging

Palo Alto Networks is 's werelds toonaangevende leverancier van cyberbeveiligingsproducten, -oplossingen en -diensten. Met het hoofdkantoor in Santa Clara, Californië, is het bedrijf actief in meer dan 150 landen en bedient het meer dan 80.000 klanten. De focus van haar werkzaamheden is het beschermen van bedrijven tegen alle denkbare gevaren en risico's die voortkomen uit de voortschrijdende digitalisering. Het portfolio wordt voortdurend uitgebreid en aangepast aan de nieuwste uitdagingen.

Ruckus - Naadloos WiFi

In commerciële en openbare ruimtes wordt het steeds belangrijker om een betrouwbare WLAN-infrastructuur te bieden. Ruckus garandeert precies dat: een sterke draadloze verbinding die ononderbroken en met hoge prestaties werkt, zonder gestoord te worden door andere signalen. Om dit te garanderen biedt Ruckus zowel hardware-oplossingen als verschillende licenties. De aanbiedingen zijn qua prijs uiterst flexibel en kunnen dus zowel kleine als grote behoeften naar tevredenheid dekken. Zowel binnen als buiten.

Stormshield - Firewall-bescherming met uitgebreide garanties

Stormshield staat garant voor het leveren van netwerkoplossingen die eenvoudig te integreren en te bedienen zijn, maar toch een minimale impact hebben op uw bedrijf. Met dit in gedachten geeft Stormshield zijn klanten robuuste en vrij zekere garanties. Bijvoorbeeld het uitbannen van backdoors die de IT-beveiliging in gevaar kunnen brengen. De belangrijkste doelgroep zijn dan ook organisaties die kritieke en operationeel gevoelige infrastructuren exploiteren. Daarom bieden ze ook gerichte pakketten en apparaten voor bepaalde sectoren zoals watervoorziening, gezondheidszorg en het leger.

Greenbone Beveiligingsanalyse

De Greenbone Security Manager is een security tool, of beter gezegd een bundel security tools, voor de IT-kwetsbaarheidsanalyse van netwerksystemen met betrekking tot mogelijke beveiligingslekken en voor het netwerkbeheer in deze zin. Greenbone is volledig gebaseerd op open source en is formeel verkrijgbaar in verschillende versies. Zowel als appliance, als puur virtuele oplossing of als cloud-gebaseerde dienst. Er is ook een gratis, maar functioneel zeer beperkte testversie beschikbaar.

Cambium Networks

Cambium Networks is een toonaangevende wereldwijde leverancier van draadloze fabricage-infrastructuur voor breedband en Wi-Fi voor bedrijven en particulieren. Cambium Networks werkt samen met netwerkexploitanten in het onderwijs, de gezondheidszorg, industriële sites en gemeenten en stelt hun partners in staat om op economische wijze de prestaties van breedband en Wi-Fi te maximaliseren.

Ekahau test WiFi-opstellingen van elke omvang

Een goed opgezette WLAN-infrastructuur is essentieel in bedrijven die verbonden zijn met het internet en afhankelijk zijn van goede connectiviteit. Ekahau biedt ondersteuning bij het opzetten van WLAN-netwerken, maar ook bij het oplossen van problemen wanneer zich problemen voordoen in een bestaande WLAN-structuur. Door middel van een grafische weergave wordt snel en duidelijk getoond waar de gaten in de dekking zitten in uw lokale WLAN-netwerk. Zo wordt meteen duidelijk waar u actie moet ondernemen. Deze bijna ongeëvenaarde gebruiksvriendelijke heatmapper bewijst ook zijn waarde wanneer u een nieuw WLAN-netwerk vanaf nul op een nieuwe locatie implementeert. Met de input van de Heatmapper kunt u het zo inrichten dat een naadloze dekking vanaf het begin verzekerd is.

SentinelOne eindpuntbeveiliging

Het SentinelOne Singularity beveiligingsplatform biedt SOC & IT Operations teams een efficiëntere manier om informatie assets te beschermen tegen de hedendaagse geavanceerde bedreigingen.

Singularity biedt gedifferentieerde endpointbescherming, endpointdetectie en -respons, IoT-beveiliging, cloudbeveiliging en IT Operations-mogelijkheden en consolideert meerdere bestaande technologieën in één oplossing. We bieden resource-efficiënte autonome sentinel agents voor Windows, Mac, Linux en Kubernetes en ondersteunen verschillende vormfactoren, waaronder fysieke, virtuele, VDI, datacenters van klanten, hybride datacenters en cloud service providers.

SentinelOne eindpuntbeveiliging

Het SentinelOne Singularity beveiligingsplatform biedt SOC & IT Operations teams een efficiëntere manier om informatie assets te beschermen tegen de hedendaagse geavanceerde bedreigingen.

Singularity biedt gedifferentieerde endpointbescherming, endpointdetectie en -respons, IoT-beveiliging, cloudbeveiliging en IT Operations-mogelijkheden en consolideert meerdere bestaande technologieën in één oplossing. We bieden resource-efficiënte autonome sentinel agents voor Windows, Mac, Linux en Kubernetes en ondersteunen verschillende vormfactoren, waaronder fysieke, virtuele, VDI, datacenters van klanten, hybride datacenters en cloud service providers.

SentinelOne eindpuntbeveiliging

Het SentinelOne Singularity beveiligingsplatform biedt SOC & IT Operations teams een efficiëntere manier om informatie assets te beschermen tegen de hedendaagse geavanceerde bedreigingen.

Singularity biedt gedifferentieerde endpointbescherming, endpointdetectie en -respons, IoT-beveiliging, cloudbeveiliging en IT Operations-mogelijkheden en consolideert meerdere bestaande technologieën in één oplossing. We bieden resource-efficiënte autonome sentinel agents voor Windows, Mac, Linux en Kubernetes en ondersteunen verschillende vormfactoren, waaronder fysieke, virtuele, VDI, datacenters van klanten, hybride datacenters en cloud service providers.

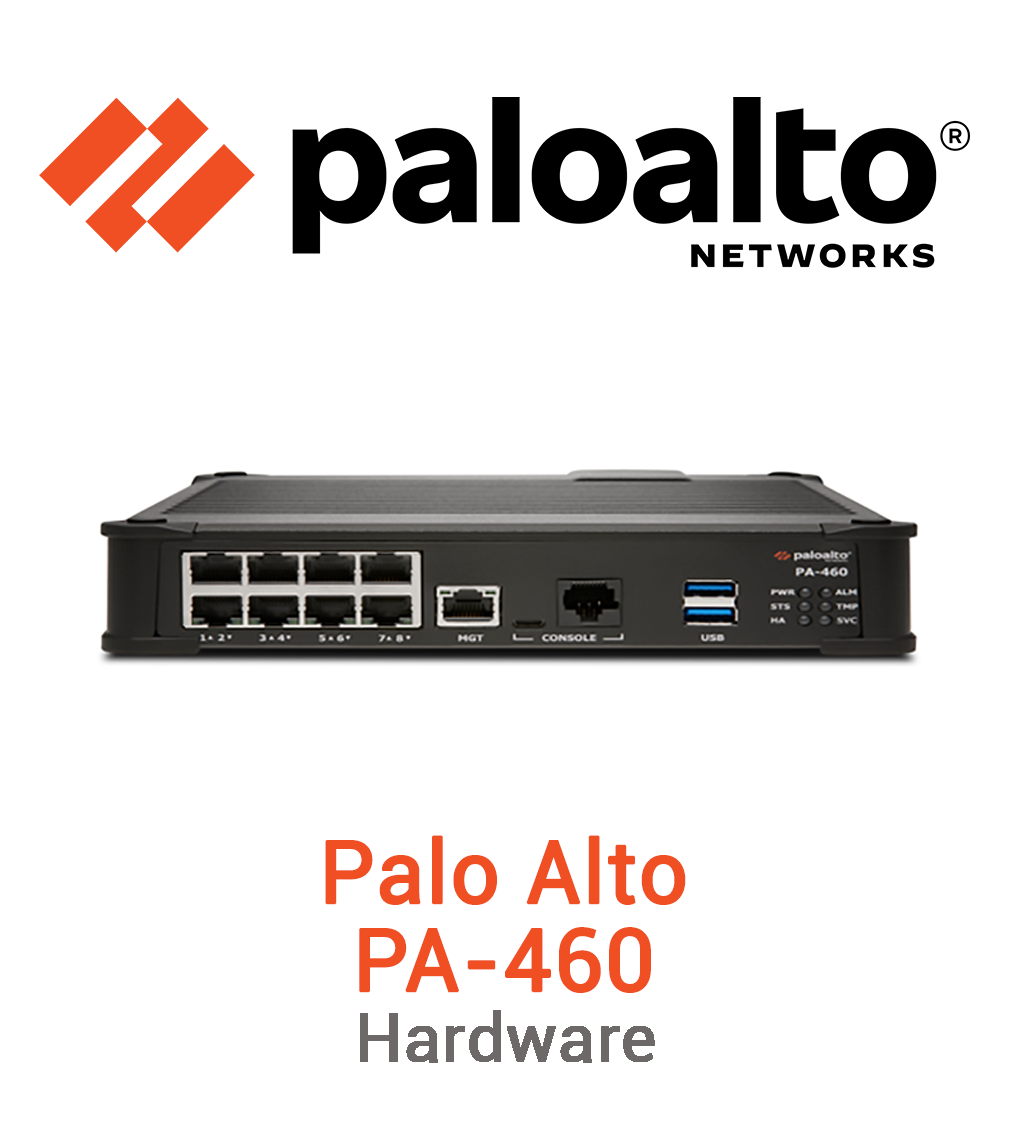

De Palo Alto Networks PA-400 Serie Next-Generation Firewalls, bestaande uit de PA-410, PA-415, PA-440, PA-445, PA-450 en PA-460 modellen, biedt ML-enabled NGFW-mogelijkheden voor gedistribueerde bijkantoren van een grote verscheidenheid aan ondernemingen.

Met 's werelds eerste ML-enabled Next-Generation Firewall kunt u onbekende bedreigingen voorkomen, alles zien en beveiligen - inclusief IoT-apparaten - en fouten verminderen met geautomatiseerde beleidsaanbevelingen.

Er zijn tegenwoordig drie keer zoveel verbonden IoT-apparaten in bedrijven als er gebruikers zijn.1 Bedrijven hebben deze apparaten nodig om hun bedrijf mogelijk te maken, maar kunnen ze niet vertrouwen. Netwerkapparaten vormen een immens risico voor de cyberbeveiliging omdat zij kwetsbaar, ongezien en ongewijzigd zijn. In feite is 57% van deze apparaten, die vaak met hun eigen kwetsbaarheden worden geleverd, gevoelig voor middelzware of zware aanvallen. Van bijzonder belang is wanneer zij op het netwerk zijn aangesloten en vrije toegang hebben. Beveiligingsteams die zelden betrokken zijn bij de inkoop vinden het uiterst moeilijk om deze apparaten te beveiligen omdat ze ongelooflijk divers zijn, een lange levenscyclus hebben en niet onder de traditionele beveiligingscontroles vallen.

Ondersteuning bij Palo Alto is verplicht. Geen enkele firewall kan worden bediend zonder ondersteuning

Jarenlang hebben bedrijven geprobeerd al hun toepassingen, gegevens en apparaten onder te brengen in beheerde omgevingen om zichzelf meer zichtbaarheid en controle over risico's te geven.

Met PAN-OS SD-WAN kunt u eenvoudig een end-to-end SD-WAN-architectuur implementeren met ingebouwde, eersteklas beveiliging en connectiviteit.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

De Palo Alto Networks PA-400 Serie Next-Generation Firewalls, bestaande uit de PA-410, PA-415, PA-440, PA-445, PA-450 en PA-460 modellen, biedt ML-enabled NGFW-mogelijkheden voor gedistribueerde bijkantoren van een grote verscheidenheid aan ondernemingen.

Met 's werelds eerste ML-enabled Next-Generation Firewall kunt u onbekende bedreigingen voorkomen, alles zien en beveiligen - inclusief IoT-apparaten - en fouten verminderen met geautomatiseerde beleidsaanbevelingen.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

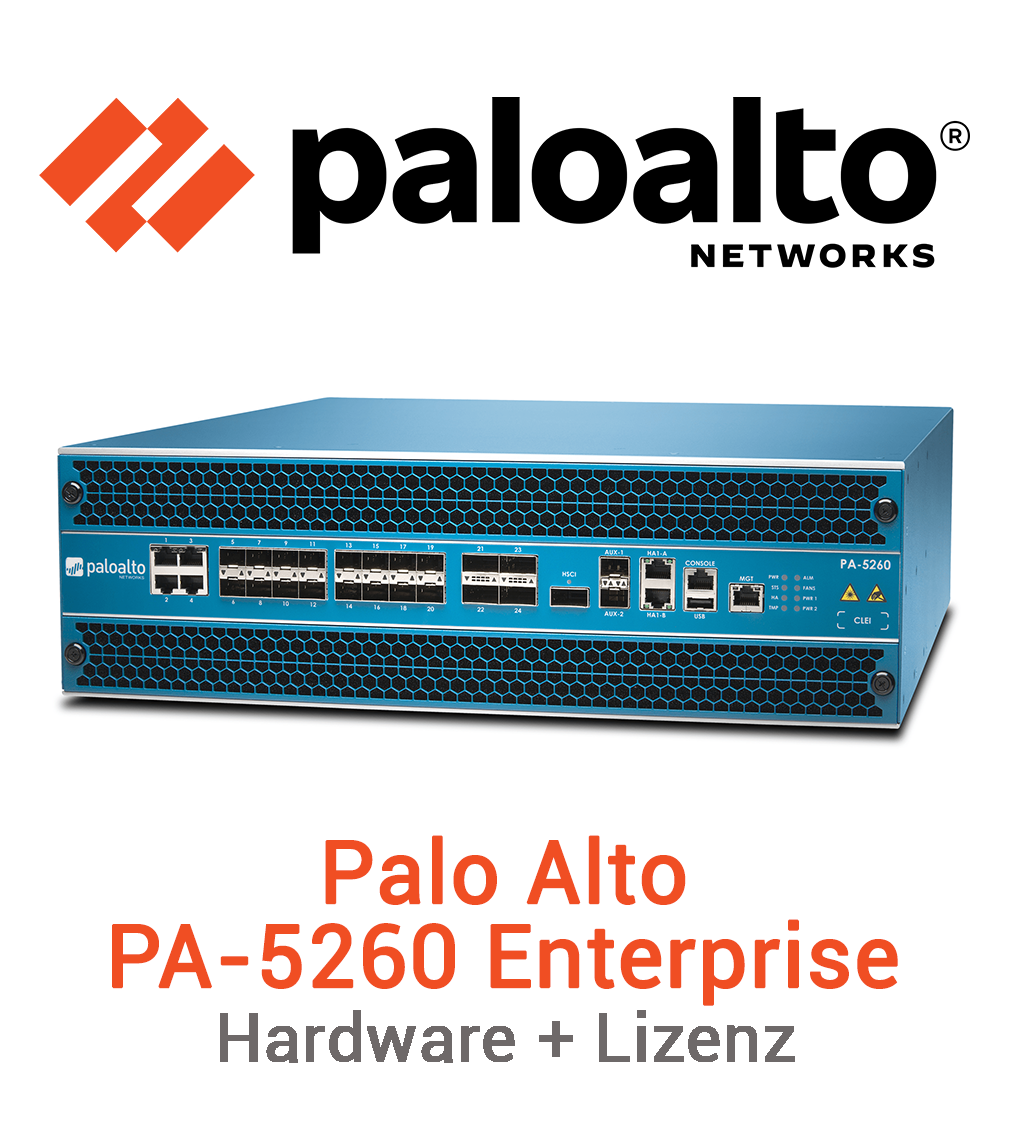

De PA-5200-serie ML-aangedreven NGFW's uit de PA-5200-serie van Palo Alto Networks, waaronder de PA-5280, PA-5260, PA-5250 en PA-5220, zijn perfect voor gebruik in snelle datacenters, internetgateways en serviceproviders. De PA-5200-serie levert een doorvoersnelheid tot 64 Gbps door middel van speciale verwerking en opslag voor de essentiële functionele gebieden van netwerken, beveiliging, bescherming tegen bedreigingen en beheer.

Hoogtepunten:

- s Werelds eerste op ML gebaseerde NGFW

- Elf keer leider in het Gartner Magic Quadrant voor netwerkfirewalls

- Leider in het rapport "The Forrester Wave: Enterprise Firewalls", Q4 2022

- 5G-native beveiligingsmogelijkheden voor 5G-transformatie door serviceproviders en ondernemingen en multi-access edge computing (MEC)

- Breidt zichtbaarheid en beveiliging uit naar alle apparaten op het netwerk, inclusief onbeheerde IoT-apparaten, zonder extra sensoren

- Ondersteunt hoge beschikbaarheid met actieve/actieve en actieve/passieve modus

- Biedt beveiligingsdiensten met voorspelbare prestaties

- Ondersteunt gecentraliseerd beheer met Panorama netwerkbeveiligingsbeheer

- Maakt gebruik van Strata™ Cloud Manager om investeringen in beveiliging volledig te benutten en onderbreking van de bedrijfsvoering te voorkomen

Met de eerste ML-ondersteunde next-generation firewall (NGFW) kun je je verdedigen tegen voorheen onbekende bedreigingen. U profiteert van uitgebreide inzichten in en end-to-end bescherming voor uw gehele IT-omgeving - inclusief IoT-apparaten - en voorkomt bedieningsfouten met geautomatiseerde beleidsaanbevelingen. De PA-5200 serie maakt gebruik van het PAN-OS® besturingssysteem, zoals alle NGFW's van Palo Alto Networks. PAN-OS classificeert al het netwerkverkeer (inclusief alle toepassingsgegevens toepassingsgegevens, bedreigingen en legitieme inhoud) en wijst vervolgens de individuele pakketten toe aan een gebruiker, ongeacht locatie of apparaattype. Afhankelijk van de toepassingen, inhoud en gebruikers (d.w.z. de factoren die relevant zijn voor uw bedrijf) wordt vervolgens besloten welk beveiligingsbeleid moet worden toegepast. Dit versterkt de beveiliging en versnelt effectieve reacties op beveiligingsincidenten.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

De PA-5200-serie ML-aangedreven NGFW's uit de PA-5200-serie van Palo Alto Networks, waaronder de PA-5280, PA-5260, PA-5250 en PA-5220, zijn perfect voor gebruik in snelle datacenters, internetgateways en serviceproviders. De PA-5200-serie levert een doorvoersnelheid tot 64 Gbps door middel van speciale verwerking en opslag voor de essentiële functionele gebieden van netwerken, beveiliging, bescherming tegen bedreigingen en beheer.

Hoogtepunten:

- s Werelds eerste op ML gebaseerde NGFW

- Elf keer leider in het Gartner Magic Quadrant voor netwerkfirewalls

- Leider in het rapport "The Forrester Wave: Enterprise Firewalls", Q4 2022

- 5G-native beveiligingsmogelijkheden voor 5G-transformatie door serviceproviders en ondernemingen en multi-access edge computing (MEC)

- Breidt zichtbaarheid en beveiliging uit naar alle apparaten op het netwerk, inclusief onbeheerde IoT-apparaten, zonder extra sensoren

- Ondersteunt hoge beschikbaarheid met actieve/actieve en actieve/passieve modus

- Biedt beveiligingsdiensten met voorspelbare prestaties

- Ondersteunt gecentraliseerd beheer met Panorama netwerkbeveiligingsbeheer

- Maakt gebruik van Strata™ Cloud Manager om investeringen in beveiliging volledig te benutten en onderbreking van de bedrijfsvoering te voorkomen

Met de eerste ML-ondersteunde next-generation firewall (NGFW) kun je je verdedigen tegen voorheen onbekende bedreigingen. U profiteert van uitgebreide inzichten in en end-to-end bescherming voor uw gehele IT-omgeving - inclusief IoT-apparaten - en voorkomt bedieningsfouten met geautomatiseerde beleidsaanbevelingen. De PA-5200 serie maakt gebruik van het PAN-OS® besturingssysteem, zoals alle NGFW's van Palo Alto Networks. PAN-OS classificeert al het netwerkverkeer (inclusief alle toepassingsgegevens toepassingsgegevens, bedreigingen en legitieme inhoud) en wijst vervolgens de individuele pakketten toe aan een gebruiker, ongeacht locatie of apparaattype. Afhankelijk van de toepassingen, inhoud en gebruikers (d.w.z. de factoren die relevant zijn voor uw bedrijf) wordt vervolgens besloten welk beveiligingsbeleid moet worden toegepast. Dit versterkt de beveiliging en versnelt effectieve reacties op beveiligingsincidenten.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

De PA-5200-serie ML-aangedreven NGFW's uit de PA-5200-serie van Palo Alto Networks, waaronder de PA-5280, PA-5260, PA-5250 en PA-5220, zijn perfect voor gebruik in snelle datacenters, internetgateways en serviceproviders. De PA-5200-serie levert een doorvoersnelheid tot 64 Gbps door middel van speciale verwerking en opslag voor de essentiële functionele gebieden van netwerken, beveiliging, bescherming tegen bedreigingen en beheer.

Hoogtepunten:

- s Werelds eerste op ML gebaseerde NGFW

- Elf keer leider in het Gartner Magic Quadrant voor netwerkfirewalls

- Leider in het rapport "The Forrester Wave: Enterprise Firewalls", Q4 2022

- 5G-native beveiligingsmogelijkheden voor 5G-transformatie door serviceproviders en ondernemingen en multi-access edge computing (MEC)

- Breidt zichtbaarheid en beveiliging uit naar alle apparaten op het netwerk, inclusief onbeheerde IoT-apparaten, zonder extra sensoren

- Ondersteunt hoge beschikbaarheid met actieve/actieve en actieve/passieve modus

- Biedt beveiligingsdiensten met voorspelbare prestaties

- Ondersteunt gecentraliseerd beheer met Panorama netwerkbeveiligingsbeheer

- Maakt gebruik van Strata™ Cloud Manager om investeringen in beveiliging volledig te benutten en onderbreking van de bedrijfsvoering te voorkomen

Met de eerste ML-ondersteunde next-generation firewall (NGFW) kun je je verdedigen tegen voorheen onbekende bedreigingen. U profiteert van uitgebreide inzichten in en end-to-end bescherming voor uw gehele IT-omgeving - inclusief IoT-apparaten - en voorkomt bedieningsfouten met geautomatiseerde beleidsaanbevelingen. De PA-5200 serie maakt gebruik van het PAN-OS® besturingssysteem, zoals alle NGFW's van Palo Alto Networks. PAN-OS classificeert al het netwerkverkeer (inclusief alle toepassingsgegevens toepassingsgegevens, bedreigingen en legitieme inhoud) en wijst vervolgens de individuele pakketten toe aan een gebruiker, ongeacht locatie of apparaattype. Afhankelijk van de toepassingen, inhoud en gebruikers (d.w.z. de factoren die relevant zijn voor uw bedrijf) wordt vervolgens besloten welk beveiligingsbeleid moet worden toegepast. Dit versterkt de beveiliging en versnelt effectieve reacties op beveiligingsincidenten.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

De PA-5200-serie ML-aangedreven NGFW's uit de PA-5200-serie van Palo Alto Networks, waaronder de PA-5280, PA-5260, PA-5250 en PA-5220, zijn perfect voor gebruik in snelle datacenters, internetgateways en serviceproviders. De PA-5200-serie levert een doorvoersnelheid tot 64 Gbps door middel van speciale verwerking en opslag voor de essentiële functionele gebieden van netwerken, beveiliging, bescherming tegen bedreigingen en beheer.

Hoogtepunten:

- s Werelds eerste op ML gebaseerde NGFW

- Elf keer leider in het Gartner Magic Quadrant voor netwerkfirewalls

- Leider in het rapport "The Forrester Wave: Enterprise Firewalls", Q4 2022

- 5G-native beveiligingsmogelijkheden voor 5G-transformatie door serviceproviders en ondernemingen en multi-access edge computing (MEC)

- Breidt zichtbaarheid en beveiliging uit naar alle apparaten op het netwerk, inclusief onbeheerde IoT-apparaten, zonder extra sensoren

- Ondersteunt hoge beschikbaarheid met actieve/actieve en actieve/passieve modus

- Biedt beveiligingsdiensten met voorspelbare prestaties

- Ondersteunt gecentraliseerd beheer met Panorama netwerkbeveiligingsbeheer

- Maakt gebruik van Strata™ Cloud Manager om investeringen in beveiliging volledig te benutten en onderbreking van de bedrijfsvoering te voorkomen

Met de eerste ML-ondersteunde next-generation firewall (NGFW) kun je je verdedigen tegen voorheen onbekende bedreigingen. U profiteert van uitgebreide inzichten in en end-to-end bescherming voor uw gehele IT-omgeving - inclusief IoT-apparaten - en voorkomt bedieningsfouten met geautomatiseerde beleidsaanbevelingen. De PA-5200 serie maakt gebruik van het PAN-OS® besturingssysteem, zoals alle NGFW's van Palo Alto Networks. PAN-OS classificeert al het netwerkverkeer (inclusief alle toepassingsgegevens toepassingsgegevens, bedreigingen en legitieme inhoud) en wijst vervolgens de individuele pakketten toe aan een gebruiker, ongeacht locatie of apparaattype. Afhankelijk van de toepassingen, inhoud en gebruikers (d.w.z. de factoren die relevant zijn voor uw bedrijf) wordt vervolgens besloten welk beveiligingsbeleid moet worden toegepast. Dit versterkt de beveiliging en versnelt effectieve reacties op beveiligingsincidenten.

Het toenemende aantal goed gemaskeerde en geautomatiseerde aanvallen is een van de grootste zorgen van netwerkbeveiligingsteams geworden. Moderne hackers hebben toegang tot geavanceerde tools, gebruiken crimineel gerichte as-a-service modellen en misbruiken versies van gangbare red-team oplossingen - ze richten dus sneller meer schade aan met langdurige, zorgvuldig vermomde aanvallen. Het aantal cyberaanvallen met behulp van de gemakkelijk toegankelijke en zeer aanpasbare penetratietesttool Cobalt Strike is op jaarbasis met 73 procent gestegen. En dit is nog maar het begin van een nieuwe golf van goed gecamoufleerde aanvallen waarmee bedrijven tegenwoordig worden geconfronteerd.1 Ook encryptiemethoden worden door kwaadwillenden gebruikt om traditionele beveiligingsmaatregelen te omzeilen. Uit studies blijkt dat malware nu vooral via versleutelde verbindingen wordt binnengebracht.2 Netwerkbeveiliging moet gelijke tred houden met deze ontwikkelingen om goed gemaskeerde en onbekende bedreigingen tegen te houden.

Naarmate meer toepassingen naar de cloud verhuizen en werknemers steeds mobieler worden, wordt het nog belangrijker - en moeilijker - om bedrijven te beschermen tegen webaanvallen. Webgebaseerde bedreigingen zoals phishing of andere bestandsloze aanvallen nemen toe en worden sneller en geraffineerder dan ooit tevoren, maar veel oplossingen voor webbeveiliging blijven uitsluitend vertrouwen op databases met bekende kwaadaardige websites die snel verouderd zijn door de honderdduizenden nieuwe bedreigingen per dag.

Advanced URL Filtering van Palo Alto Networks levert de beste webbescherming in zijn klasse voor de moderne onderneming. Met deze krachtige oplossing profiteren klanten van zowel de mogelijkheden van onze gerenommeerde database met schadelijke URL's als van de eerste op deep learning gebaseerde realtime webbeveiligingsfunctie in de branche. Hierdoor kunnen zij nieuwe en gerichte webbedreigingen automatisch detecteren en onmiddellijk blokkeren. Dit is real-time bescherming voor bedrijven.

De huidige dreigingsactoren hebben twee belangrijke voordelen ten opzichte van bedrijven: Bekwaamheid en toegankelijkheid. Met de invoering van hybride werkwijzen, de verschuiving naar de cloud en de snelle groei van IoT- en SaaS-toepassingen is het aanvalsoppervlak toegenomen, waardoor bedreigers meer mogelijkheden hebben om een onderneming te infiltreren. Bovendien hebben Ransomware-as-a-Service en automatiseringsaanbiedingen de technische drempel voor de inzet van geavanceerde malwarecampagnes verlaagd en hebben bedreigers toegang gekregen tot de tools die zij nodig hebben om het volume, de ernst en de omvang van de aanvallen te vergroten.

Het DNS (Domain Name System) dient vaak als toegangspoort voor aanvallers. Door het wijdverbreide gebruik en het hoge verkeersvolume is het voor aanvallers gemakkelijk om hun activiteiten te verbergen. Bedreigingsonderzoekers van Palo Alto Networks' Unit 42 hebben ontdekt dat 80 procent van de malwarevarianten DNS gebruiken om command-and-control (C2) activiteiten te initiëren. Aanvallers misbruiken DNS op verschillende manieren om malware te injecteren en gegevens te exfiltreren. Beveiligingsteams hebben vaak geen inzicht in deze processen. Daardoor zijn ze niet in staat effectieve verdedigingsmaatregelen te nemen. Huidige benaderingen verwaarlozen automatisering, overspoelen teams vaak letterlijk met ongecoördineerde gegevens van verschillende puntoplossingen of vereisen wijzigingen in de DNS-infrastructuur die niet alleen gemakkelijk te omzeilen zijn, maar ook voortdurend onderhoud vergen. Het is de hoogste tijd om het DNS-verkeer weer onder controle te krijgen.

Die FortiGate Firewall – Sicherheit durch Kontrolle

Herzstück der Sicherheit ist die patentierte Fortinet Firewall. Diese bietet nicht nur Schutz vor unerwünschtem Zugriff und aktueller Schadsoftware. Sie gestattet auch ein informatives Monitoring aller relevanten Verbindungsanfragen und liefert so allzeit einen Überblick über die Aktivitäten im eigenen Netzwerk. Hierbei lassen sich die Firewall Regeln gemäß den eigenen Erfordernissen definieren, sodass Workflow und Sicherheit einander nicht in die Quere kommen. Durch die Zuweisung von Bandbreite für verschiedene Tasks/Nutzer liefert die Firewall von FortiGate auch einen sinnvollen Beitrag zur bestmöglichen Einteilung der eigenen Ressourcen, sodass kein Bisschen Bandbreite verschenkt werden muss.

Möglich macht es das implementierte Regelwerk der FortiGate Firewall, das weitgehende Konfigurationsmöglichkeiten gestattet. An dieser Stelle lassen sich auch Features wie AntiVirus, die Sperrung gewisser URLs, IPS und dergleichen gemäß den eigenen Vorstellungen anpassen.

FortiGate – Extrem variabel durch Lizenzbündel

Sollten Sie bei uns FortiGate kaufen, können Sie in puncto Leistungsumfang und Features aus dem Vollen schöpfen. Wir bieten Lizenzbündel in unterschiedlichsten Ausführungen, sodass sich die Preis-Leistung exakt auf Ihren technischen Bedarf abstimmen lässt. Egal, ob Sie also eine hochkomplexe IT-Infrastruktur allumfassend schützen wollen oder lediglich einige Kernfunktionen für Ihre Online-Kommunikation und Kundenakquise benötigen. Sowohl kleine als auch große Ansprüche wissen wir mit unseren FortiGate Paketen vollumfänglich zu bedienen. Entsprechend haben Sie genau in der Hand, wie viel Budget Sie für diese Sicherheits-Features investieren wollen.

Fortinet FortiGate – Zuverlässig seit 2002

Wie eingangs erwähnt, ist FortiGate zweifelsohne eines der Flaggschiff Produkte von Fortinet. Handelt es sich dabei doch um die erste Produktklasse von Fortinet. Entsprechend ausgereift ist die Technik dahinter. Ein wichtiger Punkt, wenn es um Datensicherheit und solide Netzwerkintegrität geht! Heute ist Fortinet einer der weltweiten Marktführer für Netzwerksicherheit. Rezensenten lobten dabei immer wieder folgende Features in den aktuellsten Editionen:

- Anti Spam

- Ein starkes IPS (Intrusion Prevention System) – Schutz vor Fremdzugriff

- Umfassende Web Filter Optionen

- Das erstellen virtueller, privater Netzwerke

- Erhöhte Sicherheit durch VOIP Optionen

- Application Control

- Web Control

- Deep Scanning Optionen

Das nahezu einhellige Fazit ist dabei, dass FortiGate auch in seiner neuesten Inkarnation hervorragend für mittlere und große Infrastruktur-Umgebungen geeignet ist. Die erprobte Firewall von Fortinet verfügt (gemessen am Marktstandard) über erweiterte Sicherheitsfunktionen und dennoch eine einfache Integration. Als Sicherheitsinstrument unterstützt es bei sorgfältiger Inhaltsinspektion und dem Unterbinden von unbefugtem Zugriff gleichermaßen zuverlässig.

Fortinet FortiGate ist Ihr sicheres Portal zum Netz

Eine umfassende Vernetzung ist heutzutage auf Geschäftsebene fast nicht mehr wegzudenken. Selbst Firmen und Branchen, die selber inhaltlich nichts mit IT „am Hut“ haben, kommen heute kaum noch um die Digitalisierung umhin. Doch die damit einhergehenden technischen Chancen kommen leider nicht ohne Gefahren daher. Insbesondere weil Industriespionage und Co. somit ganz neue Einfallspforten zu Füßen liegen. FortiGate liefert Ihrem Business die notwendigen Sicherheitsressourcen, die es Ihnen gestatten, Ihre geschäftliche Internetnutzung und Datensicherheit hinter Schloss und Riegel zu behalten. Gleichzeitig unterstützt es Ihr Ressourcen Management diesbezüglich und verschafft Ihnen Überblick durch lückenlose Protokollierung sämtlicher Zugriffe. Haben Sie Fragen zu FortiGate und wie sich dieses Stück Technik bestmöglich mit Ihren konkreten Anforderungen vereinbaren lässt? Dann nehmen Sie jetzt Kontakt zu uns auf! Wir von der EnBITCon GmbH finden heraus, welches Fortinet Bundle Ihren Ansprüchen am besten entgegenkommt!